Ověřování: Co to je? Základní pojmy

Určitě každý uživatel počítačových systémů (a nejen) je neustále konfrontován s pojmem autentizace. Je třeba říci, že ne každý jasně rozumí významu tohoto pojmu, neustále ho matoucí s ostatními. Ve všeobecném smyslu je autentizace velice objemná koncepce, která může zahrnovat kombinaci některých dalších termínů popisujících další procesy. Bez technických detailů zvažte, co to je.

Koncepce ověřování

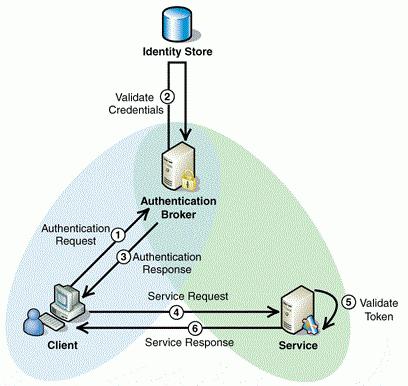

Společnou definicí tohoto pojmu je ověřit něco. V podstatě je ověření procesem, který umožňuje určit shodu objektu nebo subjektu s některými dříve zaznamenanými jedinečnými daty nebo vlastnostmi. Jinými slovy, v některých systémech existují určité vlastnosti, které vyžadují potvrzení přístupu k jeho hlavním nebo skrytým funkcím. Všimněte si, že toto je proces. Nemělo by být zaměňováno s identifikací (což je jedna ze součástí ověřovacího procesu) a autorizací.

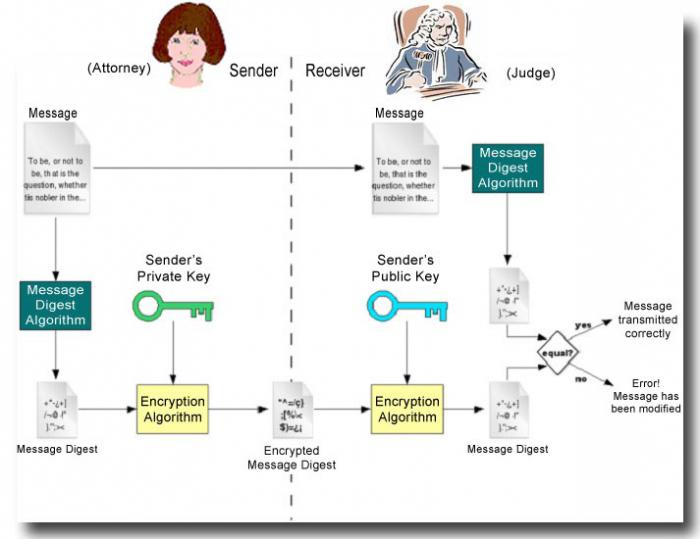

Navíc existuje jednosměrná a vzájemná autentizace založená na moderních metodách kryptografie (šifrování dat). Nejjednodušším příkladem vzájemné autentizace může být například proces dvoucestného přidávání uživatelů jako přátel na některých sociálních sítích, pokud je požadováno potvrzení obou stran.

Identifikace

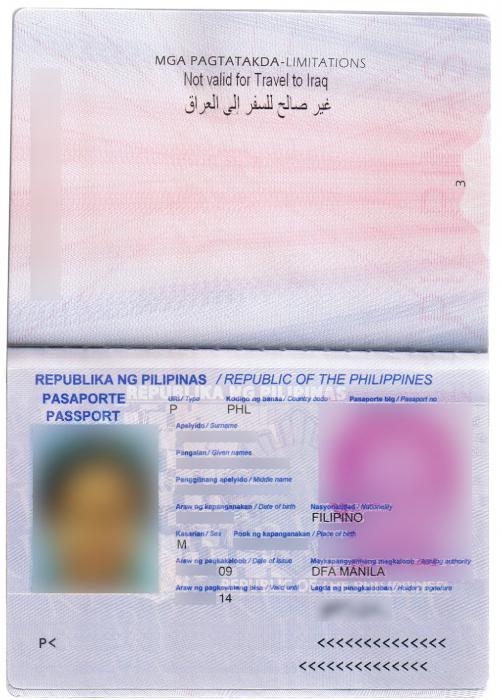

Takže Identifikace z hlediska počítačové technologie je rozpoznávání nějakého objektu, například uživatele předtím vytvořeného identifikátoru (například, přihlašovací jméno a příjmení, údaje o pasu, identifikační číslo a tak dále). Takový identifikátor je mimochodem následně použit při autentizačním postupu.

Autorizace

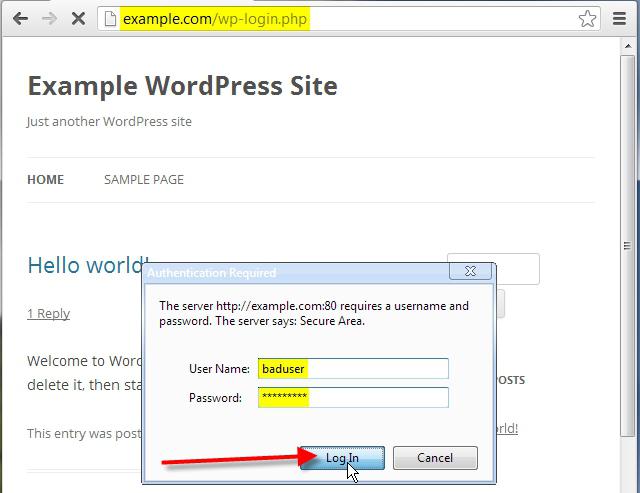

Autorizace je nejméně jednoduchá metoda, která poskytuje přístup k určitým funkcím nebo zdrojům různých systémů zavedením například přihlašovacího jména a hesla. V tomto případě je rozdíl mezi koncepcemi, že při autorizaci je uživateli udělena pouze určitá práva, zatímco při autentizaci se jedná pouze o stejné srovnání stejného přihlašovacího jména a hesla s údaji registrovanými v samotném systému, po kterém získáte přístup k rozšířeným nebo skrytým funkcím stejného internetového zdroje nebo softwarového produktu (použijte autorizační kód).

Pravděpodobně mnoho lidí čelilo situaci, kdy stahování souboru z webu nemůže být provedeno bez povolení na prostředku. Po ověření je následován ověřovací proces, který tuto možnost otevírá.

Proč je potřeba ověřování

Oblasti, ve kterých se uplatňují autentifikační procesy, jsou velmi rozmanité. Samotný proces vám umožňuje chránit jakýkoli systém před neoprávněným přístupem nebo zaváděním nežádoucích prvků. Například ověřování se používá při kontrole e-mailů pomocí veřejného klíče a digitálního podpisu při porovnávání kontrolních součtů souborů atd.

Zvažte nejzákladnější typy ověřování.

Typy ověřování

Jak bylo uvedeno výše, autentizace je nejvíce používána ve světě počítačů. Nejjednodušší příklad byl popsán pomocí příkladu autorizace při zadávání konkrétního webu. Hlavní typy ověřování však nejsou omezeny na toto.

Jednou z hlavních oblastí, kde je tento proces používán, je připojení k webu. Bude to kabelové připojení nebo WiFi autentizace - žádný rozdíl. V tomto a v druhém případě jsou autentizační procesy téměř stejné.

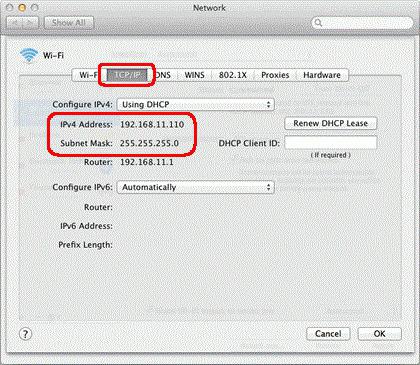

Kromě používání uživatelského jména nebo hesla k přístupu do sítě vytvářejí speciální softwarové moduly, tak zřetelně, ověření legality připojení. WiFi nebo kabelové ověřování znamená více než jen porovnání hesel a přihlašovacích údajů. Všechno je mnohem složitější. Nejprve je zkontrolována adresa IP počítače, notebooku nebo mobilního gadgetu.

Ale situace je taková, že můžete změnit vlastní IP v systému, který se nazývá elementární. Kdokoli více nebo méně obeznámený s tímto uživatelem může tento postup provést během několika sekund. Kromě toho programy, které automaticky mění vnější IP, dnes na internetu najdete obrovské číslo.

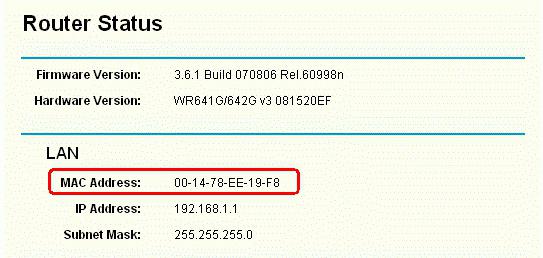

Ale pak zábava začíná. V této fázi je ověření také prostředkem kontroly MAC adresy počítače nebo notebooku. Pravděpodobně není třeba vysvětlovat, že každá adresa MAC je sama o sobě jedinečná a ve světě dvou identických se jednoduše nestane. To je přesně to, co umožňuje určit zákonnost připojení a přístup k síti.

V některých případech může dojít k chybě ověřování. Může to být způsobeno nesprávným oprávněním nebo nesouladem s dříve definovaným identifikátorem. Zřídka, ale stále existují situace, kdy proces nemůže být dokončen kvůli chybám samotného systému.

Nejčastější chybou při autentizaci je při použití připojení k síti, ale to se týká pouze nesprávného zadávání hesel.

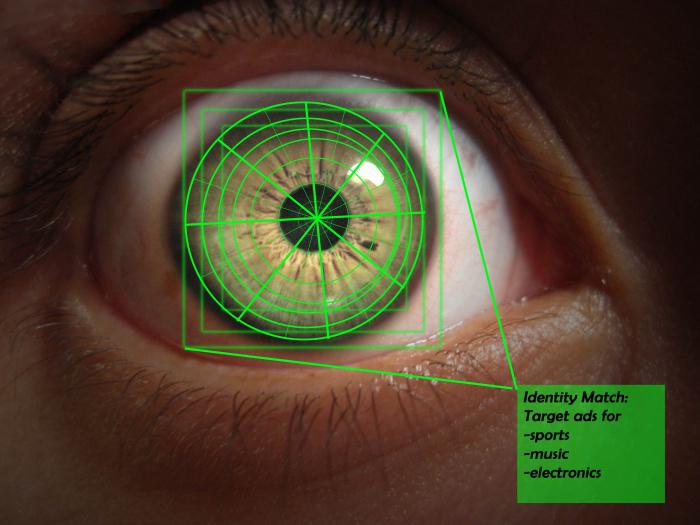

Pokud mluvíme o jiných oblastech, nejoblíbenějším procesem je biometrie. Jedná se o biometrické autentizační systémy, které patří dnes k nejspolehlivějším. Nejběžnějšími metodami jsou skenování otisků prstů, které se nyní dokonce nachází v blokovacích systémech stejných notebooků nebo mobilních zařízení a skenování sítnice. Tato technologie se uplatňuje na vyšší úrovni, např. Přístup k tajným dokumentům atd.

Spolehlivost takových systémů se vysvětluje velmi jednoduše. Koneckonců, pokud se na to podíváte, nejsou na světě dva lidé, jejichž otisky prstů nebo struktura sítnice se zcela shodují. Takže tato metoda poskytuje maximální ochranu z hlediska neoprávněného přístupu. Kromě toho může být stejný biometrický pas nazýván prostředkem pro ověření zákonodárného občana pomocí stávajícího identifikátoru (otisků prstů) a jeho porovnáním (stejně jako s údaji ze samotného pasu) s tím, co je v jediné databázi.

V tomto případě se zdá, že ověřování uživatelů je co nejspolehlivější (bez ohledu na to, falešné dokumenty, i když je to spíše komplikovaný a časově náročný postup).

Závěr

Doufáme, že z výše uvedeného bude jasné, jaký je proces autentizace. Tak, jak vidíme, může být spousta aplikací a v zcela odlišných sférách života a lidské činnosti.